Вы настроили биометрическую защиту, наняли топовых пентестеров, а ваше приложение получило сертификацию по всем международным стандартам. И всё равно однажды утром вы обнаруживаете, что со счетов клиентов исчезли деньги. Как? Взлом произошел без вмешательства в программный код: сотрудник техподдержки получил сообщение в Telegram от «руководителя» с просьбой срочно предоставить доступ к админ-панели. Кибербезопасность приложений в 2026 году — это битва, где самым слабым звеном становится не сервер, а человек, сидящий перед монитором.

Кибербезопасность приложений: почему социальная инженерия опаснее взлома кода

Ландшафт угроз: почему защита кода больше не работает сама по себе

Любое современное финтех-приложение — это сложная система, где человеческий фактор остается самым слабым звеном. Регуляторы, такие как НБУ и европейский EBA, существенно ужесточили требования к операционной устойчивости. В частности, европейский регламент DORA (Digital Operational Resilience Act) вступил в полную силу в январе 2025 года, обязав финансовые учреждения не просто отчитываться о технической защите, но и доказывать способность противостоять атакам на персонал и клиентов. Согласно данным Verizon Data Breach Investigations Report 2024, доля инцидентов в финансовом секторе, связанных с человеческим фактором, составила 74% — этот тренд сохраняется и в 2026 году.

Социальная инженерия: как это работает

Вместо того чтобы взламывать код, злоумышленники взламывают доверие. Социальная инженерия (метод манипулирования людьми с целью получения конфиденциальной информации или доступа к системам) использует естественные склонности: желание помочь, страх ошибиться, авторитет начальника. Для украинского рынка характерны атаки через мессенджеры — Telegram и Signal стали основными каналами доставки вредоносных ссылок.

Как это выглядит на практике: вам звонит «коллега из техподдержки» с просьбой срочно обновить программу для безопасности. Он называет ваше имя, должность, знает, кто ваш руководитель. Вы загружаете файл, который на самом деле является программой для удаленного доступа, и теряете контроль над рабочим устройством. Готово.

Фишинг: эволюция метода

Фишинг (вид мошенничества, при котором злоумышленники имитируют письма от известных компаний или лиц, чтобы украсть логины, пароли или данные карт) в 2026 году стал почти невозможно отличить от настоящих сообщений. Используются технологии deepfake: известны случаи, когда голос директора компании был сгенерирован для подтверждения транзакции (например, в Гонконге мошенники вывели $25 млн, имитируя голос финансового директора). Для финансовых приложений это означает, что классические фильтры спама уже не срабатывают.

Критические уязвимости: механика провала

Защита аккаунтов больше не ограничивается сложным паролем. Современная атака — это цепочка событий. Вот три сценария, которые повторяются чаще всего:

Сценарий «Подмена поддержки». Мошенники звонят клиенту приложения, представляясь службой безопасности банка. Последствие: клиент самостоятельно предоставляет одноразовые пароли (SMS), позволяя злоумышленникам войти в приложение. Минимизация: в приложении должно быть четкое правило — никто из сотрудников никогда не спрашивает пароли или коды из SMS. Внедряйте функцию «тихий режим» поддержки, где все коммуникации идут только через защищенный чат в самом приложении.

Сценарий «Взлом через сброс пароля». Атакующие собирают о жертве достаточно публичных данных (соцсети, LinkedIn), чтобы преодолеть процедуру восстановления доступа. Последствие: они меняют SIM-карту через оператора (SIM-swapping) или отвечают на контрольные вопросы. Минимизация: откажитесь от SMS как единственного фактора восстановления. Используйте App Security (набор инструментов защиты внутри приложения) с биометрией и аппаратными ключами (YubiKey).

Сценарий «Вредоносное ПО на устройстве». Из-за фишинга или поддельного приложения пользователь устанавливает на смартфон шпионское ПО. Последствие: оно перехватывает push-уведомления и автозаполнение полей ввода. Минимизация: приложение должно иметь детекцию, запущено ли оно на взломанном (рутованом или джейлбрейкнутом) устройстве, и ограничивать чувствительные операции.

Практический кейс: Юрий и «письмо от CEO»

Юрий, финансовый директор украинской инвестиционной платформы, получил письмо от «основателя компании» с просьбой срочно перевести $15 000 на новый счет поставщика. Письмо было почти идеальным: стиль общения, подпись, даже время отправки — как обычно писал основатель. Юрий почти нажал «подтвердить», но вспомнил о правиле, которое сам ввел: любой финансовый запрос, даже от руководителя, требует подтверждения в защищенном чате или личной встрече. Оказалось, что учетную запись основателя взломали за три дня до этого. Компания потеряла бы $15 000 и репутацию, если бы не это простое правило.

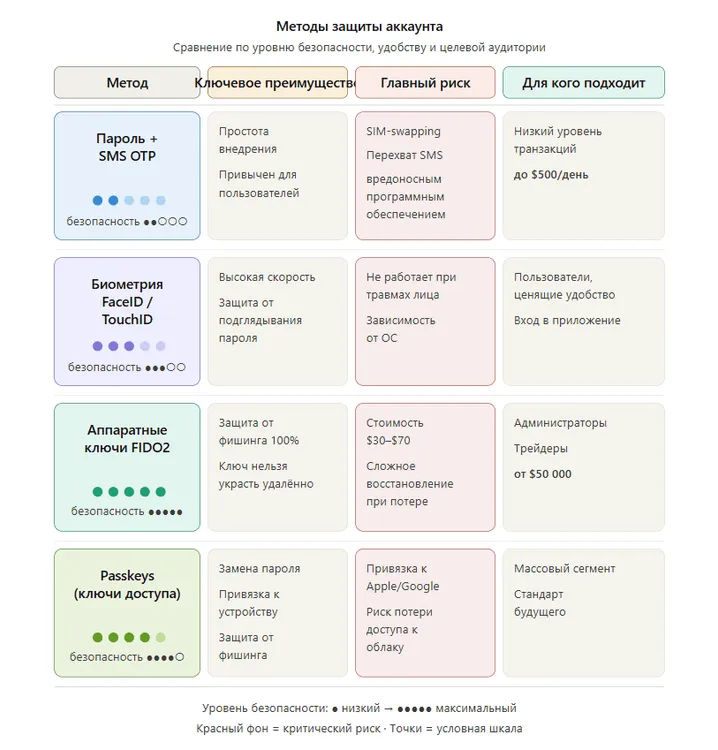

Сравнение методов защиты аккаунтов в 2026 году

Выбор инструментов защиты зависит от того, кого вы защищаете: рядовых пользователей, которые хотят удобства, или администраторов с высокими привилегиями. Ниже — сравнение подходов, актуальных для финтех-приложений.

“Самая распространенная ошибка — строить защиту вокруг периметра. В 2025–2026 годах периметра не существует. Вы должны исходить из презумпции, что аккаунт администратора уже скомпрометирован. Поэтому внедряйте zero-trust внутри самого приложения: минимальные привилегии, постоянный мониторинг поведения (если зашел из новой страны в 3 ночи — блокировать операцию) и обязательное разделение прав между подтверждением транзакции и входом в систему.” — Алексей Новиков, финансовый аналитик, риск-менеджер

Вывод

Кибербезопасность приложений — это непрерывный процесс доверия. Техническая защита без обучения людей — это замок, ключ от которого висит на двери. Главное, что можно сделать уже сегодня: принять, что приложение защищено ровно настолько, насколько сотрудники и клиенты устойчивы к манипуляциям.

Что делать прямо сейчас:

Пересмотрите процедуру восстановления доступа: если она опирается на SMS или простые контрольные вопросы, немедленно меняйте ее на аппаратный токен или видеозвонок.

Внедрите обучающий фишинг-тест внутри компании. Вы увидите, кто из сотрудников переходит по подозрительным ссылкам, и сможете провести с ними целевое обучение.

Для клиентов приложения добавьте всплывающее уведомление: «Помните: мы никогда не спрашиваем ваш пароль или код из SMS. Если вас просят это сделать — кладите трубку».

Использование публичного Wi-Fi для финансовых операций без шифрования – это прямой путь к потере средств. Выберите надежный инструмент защиты трафика: «VPN для финансов: почему бесплатные сервисы продают ваши банковские данные».

Чек-лист: быстрая проверка безопасности

- Включите многофакторную аутентификацию (MFA) — используйте аппаратный ключ или passkeys вместо SMS.

- Проведите аудит прав доступа — удалите старые аккаунты сотрудников, которые уже не работают.

- Настройте геолокационные фильтры — блокируйте вход в приложение из стран, где у вас нет клиентов.

- Создайте отдельный канал для финансовых запросов — никаких писем или мессенджеров, только подтверждение в корпоративном защищенном чате.

- Научите команду правилу «паузы» — любой срочный запрос на перевод средств должен требовать 15-минутной паузы на верификацию.

Частые вопросы

Что такое социальная инженерия простыми словами?

Это способ взлома не компьютера, а человека. Мошенник использует психологические приемы (страх, авторитет, срочность), чтобы заставить вас самостоятельно предоставить доступ к приложению или перевести деньги.

Как защитить свой аккаунт в финансовом приложении, если я новичок?

Начните с двух вещей: включите двухфакторную аутентификацию через приложение-аутентификатор (Google Authenticator, не SMS) и никогда не переходите по ссылкам из подозрительных писем или сообщений, даже если они кажутся официальными.

Как проверить, имеет ли мое приложение защиту от вредоносного ПО?

В настройках безопасности приложения (app security) посмотрите, есть ли функция «защита от взломанных устройств». Если приложение запускается на устройстве с root-доступом без предупреждений, это огромный риск. Для Android также важно, чтобы приложение было загружено только из Google Play, а не из файлов .apk.

Существует ли 100% защита от фишинга в 2026 году?

Аппаратные ключи безопасности (FIDO2) на сегодня обеспечивают наивысший уровень защиты, поскольку они физически не могут передать данные на поддельный сайт. Ни одно программное решение не дает абсолютной гарантии, если вы сами не проверяете адрес сайта, на который заходите.