Ви налаштували біометричний захист, найняли топових пентестерів, а ваш додаток отримав сертифікацію за всіма міжнародними стандартами. І все одно одного ранку ви виявляєте, що з рахунків клієнтів зникли гроші. Як? Злам відбувся без втручання в програмний код: співробітник техпідтримки отримав повідомлення в Telegram від «керівника» з проханням терміново надати доступ до адмін-панелі. Кібербезпека додатків у 2026 році — це битва, де найслабшою ланкою стає не сервер, а людина, яка сидить перед монітором.

Кібербезпека додатків: чому соціальна інженерія небезпечніша за злом коду

Ландшафт загроз: чому захист коду більше не працює сам по собі

Будь-який сучасний фінтех-додаток — це складна система, де людський фактор залишається найслабшою ланкою. Регулятори, як-от НБУ та європейський EBA, суттєво посилили вимоги до операційної стійкості. Зокрема, європейський регламент DORA (Digital Operational Resilience Act) набув повної чинності в січні 2025 року, зобов’язавши фінансові установи не просто звітувати про технічний захист, а й доводити здатність протистояти атакам на персонал і клієнтів. За даними Verizon Data Breach Investigations Report 2024, частка інцидентів у фінансовому секторі, пов’язаних із людським фактором, становила 74% — цей тренд зберігається і в 2026 році.

Соціальна інженерія: як це працює

Замість того, щоб зламувати код, зловмисники зламують довіру. Соціальна інженерія (метод маніпулювання людьми з метою отримання конфіденційної інформації або доступу до систем) використовує природні схильності: бажання допомогти, страх помилитися, авторитет начальника. Для українського ринку характерні атаки через месенджери — Telegram і Signal стали основними каналами доставки шкідливих посилань.

Як це виглядає на практиці: вам дзвонить «колега з техпідтримки» з проханням терміново оновити програму для безпеки. Він називає ваше ім’я, посаду, знає, хто ваш керівник. Ви завантажуєте файл, який насправді є програмою для віддаленого доступу, і втрачаєте контроль над робочим пристроєм. Готово.

Фішинг: еволюція методу

Фішинг (вид шахрайства, де зловмисники імітують листи від відомих компаній або осіб, щоб викрасти логіни, паролі чи дані карток) у 2026 році став майже неможливо відрізнити від справжніх повідомлень. Використовуються технології deepfake: відомі випадки, коли голос директора компанії був згенерований для підтвердження транзакції (наприклад, у Гонконзі шахраї вивели $25 млн, імітуючи голос фінансового директора). Для фінансових додатків це означає, що класичні фільтри спаму вже не спрацьовують.

Критичні вразливості: механіка провалу

Захист акаунтів більше не обмежується складним паролем. Сучасна атака — це ланцюжок подій. Ось три сценарії, які повторюються найчастіше:

Сценарій «Підміна підтримки». Шахраї телефонують клієнту додатку, представляючись службою безпеки банку. Наслідок: клієнт самостійно надає одноразові паролі (SMS), дозволяючи зловмисникам увійти в додаток. Мінімізація: у додатку має бути чітке правило — ніхто зі співробітників ніколи не питає паролі чи коди з SMS. Впроваджуйте функцію «тихий режим» підтримки, де всі комунікації йдуть лише через захищений чат у самому додатку.

Сценарій «Злом через скидання пароля». Атакуючі збирають про жертву достатньо публічних даних (соцмережі, LinkedIn), щоб подолати процедуру відновлення доступу. Наслідок: вони змінюють SIM-карту через оператора (SIM-swapping) або відповідають на контрольні питання. Мінімізація: відмовтеся від SMS як єдиного фактора відновлення. Використовуйте App Security (набір інструментів захисту всередині додатка) з біометрією та апаратними ключами (YubiKey).

Сценарій «Шкідливе ПЗ на пристрої». Через фішинг або підроблений додаток користувач встановлює на смартфон шпигунське ПЗ. Наслідок: воно перехоплює push-сповіщення та автозаповнення полів вводу. Мінімізація: додаток повинен мати детекцію, чи запущено він на зламаному (рутованому або джейлбрейкнутому) пристрої, і обмежувати чутливі операції.

Практичний кейс: Юрій та «лист від СЕО»

Юрій, фінансовий директор української інвестиційної платформи, отримав лист від «засновника компанії» з проханням терміново перевести $15 000 на новий рахунок постачальника. Лист був майже ідеальним: стиль спілкування, підпис, навіть час відправлення — як зазвичай писав засновник. Юрій майже натиснув «підтвердити», але згадав про правило, яке сам запровадив: будь-який фінансовий запит, навіть від керівника, потребує підтвердження в захищеному чаті або особистій зустрічі. Виявилося, що обліковий запис засновника зламали за три дні до того. Компанія втратила б $15 000 і репутацію, якби не це просте правило.

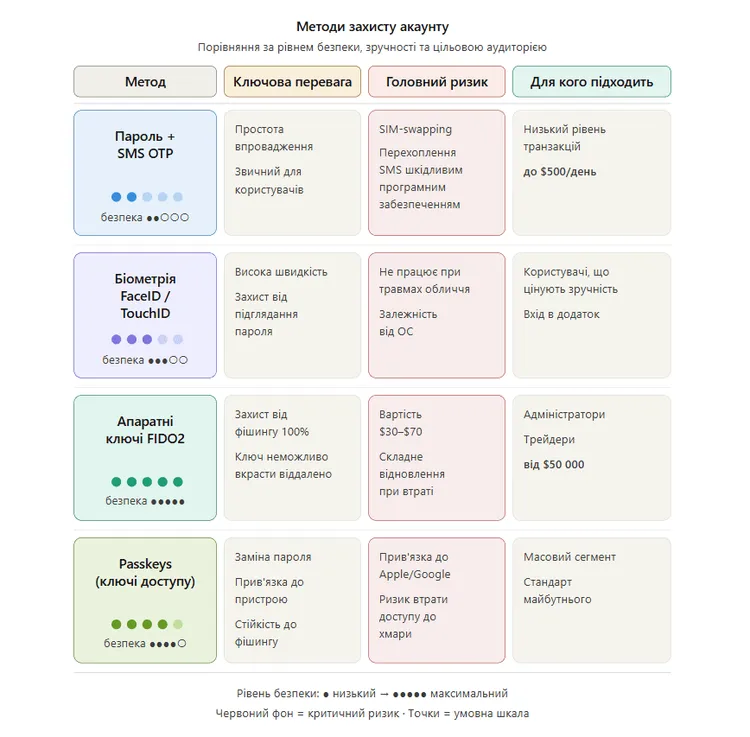

Порівняння методів захисту акаунтів у 2026 році

Вибір інструментів захисту залежить від того, кого ви захищаєте: рядових користувачів, які хочуть зручності, або адміністраторів із високими привілеями. Нижче — порівняння підходів, актуальних для фінтех-додатків.

“Найпоширеніша помилка — будувати захист навколо периметра. У 2025–2026 роках периметра не існує. Ви маєте виходити з презумпції, що акаунт адміністратора вже скомпрометований. Тому впроваджуйте zero-trust всередині самого додатка: мінімальні привілеї, постійний моніторинг поведінки (якщо зайшов із нової країни о 3 ночі — блокувати операцію) та обов’язкове розділення прав між підтвердженням транзакції та входом у систему.”— Олексій Новіков, фінансовий аналітик, ризик-менеджер

Висновок

Кібербезпека додатків — це безперервний процес довіри. Технічний захист без навчання людей — це замок, ключ від якого висить на дверях. Головне, що можна зробити вже сьогодні: прийняти, що додаток захищений рівно настільки, наскільки співробітники та клієнти стійкі до маніпуляцій.

Що робити прямо зараз:

Перегляньте процедуру відновлення доступу: якщо вона спирається на SMS або прості контрольні питання, негайно змінюйте її на апаратний токен або відеодзвінок.

Впровадьте навчальний фішинг-тест усередині компанії. Ви побачите, хто зі співробітників переходить за підозрілими посиланнями, і зможете провести з ними цільове навчання.

Для клієнтів додатка додайте спливаюче сповіщення: «Пам’ятайте: ми ніколи не питаємо ваш пароль або код з SMS. Якщо вас просять це зробити — кладіть трубку».

Використання публічного Wi-Fi для фінансових операцій без шифрування — це прямий шлях до втрати коштів. Оберіть надійний інструмент захисту трафіку: «VPN для фінансів: чому безкоштовні сервіси продають ваші банківські дані».

Чек-лист: швидка перевірка безпеки

- Увімкніть багатофакторну автентифікацію (MFA) — використовуйте апаратний ключ або passkeys замість SMS.

- Проведіть аудит прав доступу — видаліть старі акаунти співробітників, які вже не працюють.

- Налаштуйте геолокаційні фільтри — блокуйте вхід у додаток з країн, де у вас немає клієнтів.

- Створіть окремий канал для фінансових запитів — жодних листів чи месенджерів, лише підтвердження в корпоративному захищеному чаті.

- Навчіть команду правилу «паузи» — будь-який терміновий запит на переказ коштів має вимагати 15-хвилинної перерви на верифікацію.

Часті запитання

Що таке соціальна інженерія простими словами?

Це спосіб зламу не комп’ютера, а людини. Шахрай використовує психологічні прийоми (страх, авторитет, терміновість), щоб змусити вас самостійно надати доступ до додатка або переказати гроші.

Як захистити свій акаунт у фінансовому додатку, якщо я новачок?

Почніть із двох речей: увімкніть двофакторну автентифікацію через додаток-аутентифікатор (Google Authenticator, не SMS) і ніколи не переходьте за посиланнями з підозрілих листів чи повідомлень, навіть якщо вони здаються офіційними.

Як перевірити, чи мій додаток має захист від шкідливого ПЗ?

У налаштуваннях безпеки додатка (app security) подивіться, чи є функція «захист від зламаних пристроїв». Якщо додаток запускається на пристрої з root-доступом без попереджень, це величезний ризик. Для Android також важливо, щоб додаток був завантажений лише з Google Play, а не з файлів .apk.

Чи є 100% захист від фішингу в 2026 році?

Апаратні ключі безпеки (FIDO2) на сьогодні забезпечують найвищий рівень захисту, оскільки вони фізично не можуть передати дані на підроблений сайт. Жодне програмне рішення не дає абсолютної гарантії, якщо ви самі не перевіряєте адресу сайту, на який заходите.